Wireshark - практика перехвата . Практика перехвата. После нажатия на кнопку Start начался перехват пакетов. Если сетевая активность высокая, то можно сразу увидеть массу непонятных входящих или исходящих пакетов. Они нас пока мало волнуют, сейчас мы займемся изучением всем известной утилиты ping.

Утилита ping. Нажмем Win+R и введем в строке выполнить cmd. Откроется консоль, введем там команду ping < IP адрес> , как показано на рисунке 6.

IP адрес следует писать, исходя из конфигурации конкретной сети. Теперь, если опрос хоста прошел так же успешно, как показано на рисунке, откроем окно Wireshark, чтобы посмотреть на это более подробно. Там мы скорее всего увидим полный бардак и разбираться в этом нужно будет очень долго. Тут нам на помощь и придут фильтры!

Утилита ping работает по протоколу ICMP, поэтому впишем название этого протокола в строку фильтра и нажмем Apply. Должно получиться нечто похожее на рисунок 7.

Здесь мы можем наблюдать как происходит Echo Request и Echo Reply в протоколе ICMP изнутри: какие тестовые данные посылаются, какие флаги символизируют о том, что это именно Echo Request, и другую не менее важную информацию. Перехват FTP трафика. В этом пункте рассматривается перехват документа, передающегося по протоколу FTP без шифрования, и убедимся, что при использовании шифрования на основе TLS ничего полезного мы перехватить не сможем. В качестве FTP сервера используется Cerberus FTP Server, в качестве клиента – любой браузер, например, Internet Explorer (в данной работе использовался плагин к Mozilla Firefox под названием Fire. FTP). Запускаем захват пакетов в Wireshark и делаем фильтр по протоколу FTP для удобства (набираем «ftp or ftp- data» без кавычек). Набираем в строке адреса браузера адрес нашего FTP сервера: ftp: //< IP адрес сервера> и жмем Enter.

На сервере будет лежать текстовый документ под названием test. Теперь посмотрим, что произошло в снифере, и какие пакеты мы перехватили. На рисунке 8 можно видеть, что перехватить можно не только данные, которые передаются по протоколу, но и логин с паролем. Теперь найдем в перехваченных пакетах содержание нашего документа. Несколько слов о процессе передачи файлов по протоколу FTP: в самом начале сервер посылает клиенту баннер приветствия (в данном случае это 2. Welcome to Cerberus FTP Server), пользователь проходит аутентификацию на сервере с помощью команд USER и PASS, получает список директорий с помощью команды LIST и запрашивает нужный файл с помощью команды RETR.

Команду RETR мы и будем искать в списке пакетов. Для этого нужно нажать Ctrl+F, выбрать в опциях поиска Find by String и Search in Packet Bytes, в строке поиска ввести RETR и нажать Enter. Будет найден пакет, в котором клиент посылает эту команду серверу, если файл существует, то сервер пришлет ответ 1. Opening data connection, а в следующем пакете и будет содержимое документа (рисунок 9). Теперь включим на сервере безопасную передачу данных на основе протокола TLS и повторим процедуру. Для установки безопасного соединения клиент использует команду AUTH TLS. При просмотре списка перехваченных пакетов (рисунок 1.

Перехват документа, переданного по протоколу SMBSMB (Server Message Block) – формат сообщений на основе протокола совместного использования файлов Microsoft/3. Com, используемый для передачи файловых запросов (open – открыть, close – закрыть, read – прочитать, write – записать и т. Откроем Wireshark, запустим перехват пакетов и фильтр по протоколу SMB.

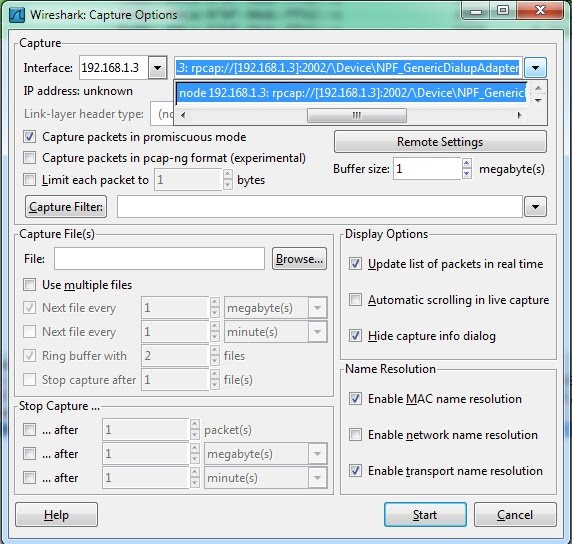

Wireshark — это достаточно известный инструмент для захвата и анализа сетевого Wireshark содержит два вида фильтров – захвата (Capture Filters) и. Если интересно, то про причину можно прочитать тут. Чтобы собрать логи сетевого трафика: Запустите WireShark. Нажмите Capture options. Выберите сетевой интерфейс, с. Загружаем в Wireshark дамп SSL/TLS-трафика обмена клиента с сервером, подключаем секретный ключ. Дешифрация TLS трафика Java приложений с помощью логов Toparvion. Читать @PeterService.

Wireshark - инструмент для перехвата и анализа сетевого ее в своих репозиториях Linux, всегда можно скачать готовые сборки Для анализа любого полученного пакета достаточного выбрать его в окне логов.

Существуют версии Wireshark для различных операционных. C помощью tshark можно записывать в лог информацию обо всех. Трафик такого пpиложения можно расшифровать, если у тебя есть его перехват Wireshark’ом и лoги JVM. Оформи подписку на «Хакер», чтобы читать все статьи на сайте. Это логи pf 27.09.08 10:55 Автор: Ustin <Ustin> Статус: Elderman. Wireshark анализирует пакеты, насколько я понял из описания 27.09.08 08:18 Автор: ncoder Статус. Фильтры отображения работают с уже перехваченным трафиком и являются «родными» для Wireshark. Отличия от Pcap — в формате.

Затем зайдем на удаленный расшаренный ресурс и скачаем файл test. Остановим перехват пакетов, нажав на кнопочку «Stop the running live capture». Теперь посмотрим на то, что мы получили.

В списке пакетов найдем запрос на передачу файла test. Спустя несколько пакетов можно будет увидеть ответ: В этом пакете и будет содержание документа (рисунок 1.

RSS Feed

RSS Feed